Во всех случаях злоумышленники прибегали к имейл-рассылкам. Письма, выданные за сообщения от потенциальных клиентов, содержали фальшивые запросы о действующих тарифах мобильной связи. Открытие вложения приводило к появлению изображения с просьбой активировать макрос, и после этого жертва видела подложный тарифный план, в то время как происходила установка вредоносного ПО.

Эксперты установили, что загруженный бэкдор, получивший название LuciDoor, написан на языке C++ и может подключаться не только напрямую к управляющим серверам, но и через прокси-серверы. Его функционал включает сбор данных о зараженном устройстве и эксфильтрацию информации.

Новые атаки на телекоммуникации Кыргызстана были обнаружены в ноябре, при этом злоумышленники изменили документ-приманку, но допустили аналогичную ошибку: в нем было указано неправильное имя адресата. В этот раз хакеры использовали бэкдор MarsSnake, который ранее был замечен в шпионских атаках в Саудовской Аравии.

Особенностью MarsSnake является простота его настройки: изменения можно вносить через обновление параметров загрузчика, что исключает необходимость пересборки исполняемого файла. После установки бэкдора он начинает собирать системные данные и отправляет уникальный идентификатор на управляющий сервер.

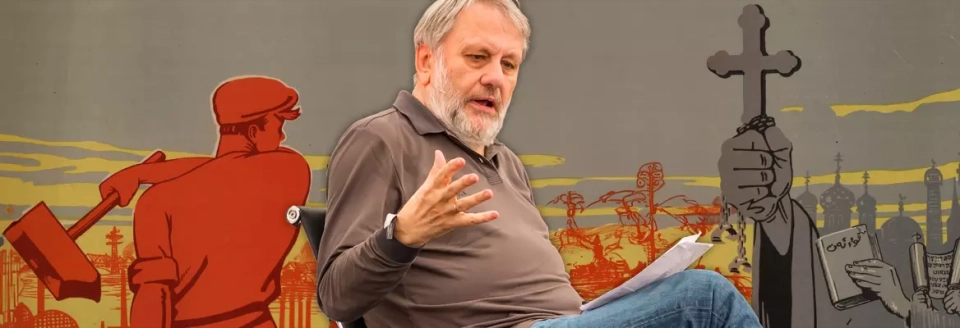

Как отметил эксперт PT ESC TI Александр Бадаев, в атаках предыдущего года вредоносные документы были на русском языке, но настройки включали арабский, английский и китайский языки. В некоторых файлах было обнаружено поле, свидетельствующее об использовании китайского языка, что может указывать на наличие у злоумышленников пакета Microsoft Office с соответствующими параметрами.

В январских атаках на территории Таджикистана вместо вредоносных вложений использовались ссылки, и текст был представлен на английском языке. В качестве целевого зловреда вновь использовался LuciDoor, но в другой конфигурации.